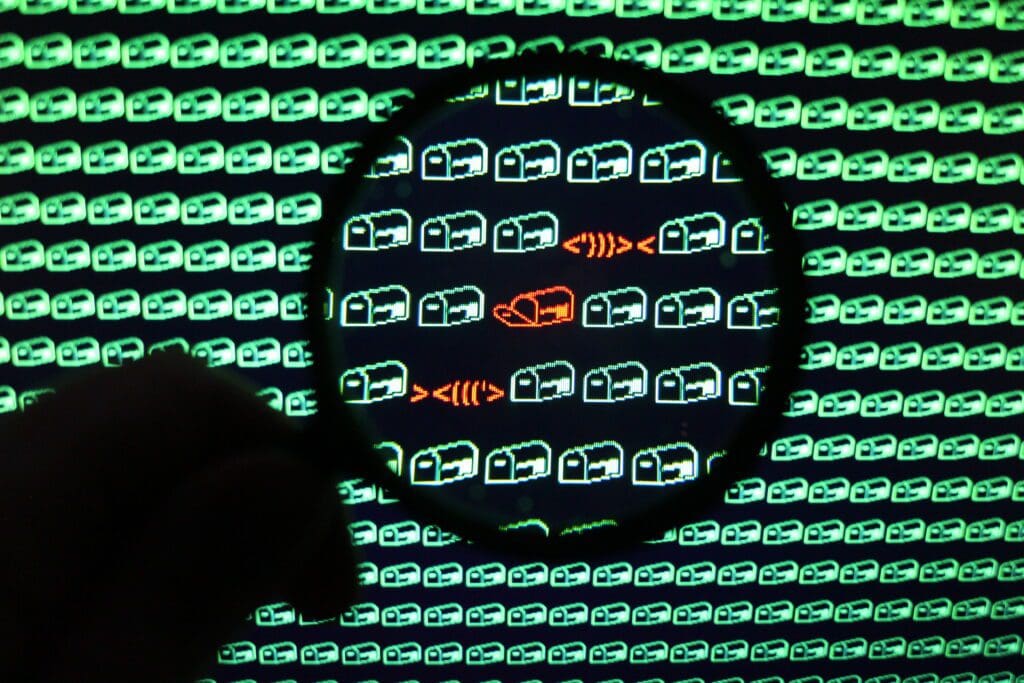

Wenn es um das Versenden von Daten in Computernetzwerken geht, spielt die IP-Adresse eine herausragende Rolle. Die IP eines Computers oder eines Netzwerkgeräts kann als so etwas wie die Hausnummer oder die Anschrift angesehen werden, unter der Datenpakete das Gerät erreichen können. Das gilt nicht nur für Heimnetzwerke, sondern selbstverständlich auch bei der Kommunikation über das Internet. Da durch die IP eine Identifikation des Absenders möglich wird, kann eine Manipulation dieser Adresse erhebliche Auswirkungen haben. In der Praxis wird dieses Vorgehen als IP-Spoofing oder Address-Spoofing bezeichnet. Hierunter wird das Versenden von IP-Paketen unter gefälschter IP-Adresse verstanden.

Wenn es um das Versenden von Daten in Computernetzwerken geht, spielt die IP-Adresse eine herausragende Rolle. Die IP eines Computers oder eines Netzwerkgeräts kann als so etwas wie die Hausnummer oder die Anschrift angesehen werden, unter der Datenpakete das Gerät erreichen können. Das gilt nicht nur für Heimnetzwerke, sondern selbstverständlich auch bei der Kommunikation über das Internet. Da durch die IP eine Identifikation des Absenders möglich wird, kann eine Manipulation dieser Adresse erhebliche Auswirkungen haben. In der Praxis wird dieses Vorgehen als IP-Spoofing oder Address-Spoofing bezeichnet. Hierunter wird das Versenden von IP-Paketen unter gefälschter IP-Adresse verstanden.

Wir analysieren Defekte an allen gängigen Datenträgern aller Hersteller - kostenlos und unverbindlich.

Sie erhalten anschließend ein Festpreis-Angebot für die Wiederherstellung Ihrer Daten. Kosten fallen nur an, wenn Sie uns beauftragen und wir Ihre Daten retten können!

100% kostenlose Analyse anfordern!Wie das Address-Spoofing funktioniert

Damit verstanden werden kann, die das IP-Spoofing vorgenommen werden kann, muss zuerst erklärt werden, wie Datenpakete in Netzwerken aufgebaut sind. Bei der Übertragung von Daten in Computernetzwerken wie dem Internet werden die Daten nicht in einem Stück, sondern unterteilt in eine Reihe von Paketen versendet. Bei diesem Vorgehen ist es notwendig, dass die einzelnen Pakete beim Empfänger später in der richtigen Reihenfolge wieder zusammengesetzt werden.

Die einzelnen Pakete können dabei sehr unterschiedliche Wege durch die Computernetzwerke quer über den gesamten Globus nehmen, bevor sie sich beim Empfänger einfinden. Damit klar ist, welches IP-Paket zu welchem Absender gehört bzw. zu welcher Quelle, werden die Pakete mit Kopfdaten versehen, zu denen auch die Quelladresse bzw. die IP-Adresse des Absenders gehört. Anhand dieser Kopfdaten ist es also möglich, das Gerät zu bestimmen, von dem die Daten versendet wurden. Sollte diese Information manipuliert werden, kann die Quelle deshalb verschleiert werden. Hacker sind in der Lage, diese Informationen im Kopfbereich eines IP-Pakets gezielt zu verändern. Der Empfänger erhält dann den Eindruck, dass das Paket von einer anderen Quelle und damit von einem anderen Computer stammt, als dieses tatsächlich der Fall ist.

Warum das IP-Spoofing vorgenommen wird

Für das IP-Spoofing kann es unterschiedliche Gründe geben. Einer der wichtigsten ist sicherlich, dass viele Netzwerke eine Authentifizierung von Teilnehmern auf Basis der IP-Adresse vornehmen. Wurde ein Teilnehmer für ein Netzwerk gesperrt, werden IP-Pakete mit seiner spezifischen Adresse herausgefiltert. Hacker können sich dennoch zu diesen Netzwerken Zugang verschaffen, indem sie ihre wahre IP-Adresse per Spoofing verschleiern. Sicherheitsmaßnahmen von Netzwerkadministratoren können auf diese Weise ausgeschaltet werden, weshalb das IP-Spoofing ein großes Sicherheitsrisiko für jedes Netzwerk darstellt. Zu beachten ist hier jedoch, dass eine solche Manipulation auf bestimmte Typen von Netzwerken beschränkt ist. So ist das Adress-Spoofing beispielsweise nicht bei TCP-Verbindungen möglich.

TCP ist ein weit verbreitetes Internetprotokoll, gerade auch für den Zugang zum Internet und kann nicht manipuliert werden, da die Antwortpakete eines gefälschten Absenders dennoch an den richtigen Rechner gesendet werden. Es ist hier also nicht möglich, die Rechnerkommunikation auf einen anderen Computer umzulenken. Allerdings ergibt sich auch in diesen Netzwerken eine Manipulationsmöglichkeit in Form des Sniffings, etwa dann, wenn es sich um ein geswitchtes Netzwerk handelt, in dem der Angreifer die Antwortpakete sehen kann. Beim Sniffing handelt es sich um eine Form der Netzwerkanalyse, bei der Datenpakete ausgelesen werden können.

Spoofing ist eine große Gefahr gerade in Firmennetzwerken

Besonders groß ist die Gefahr also dann, wenn zwischen den einzelnen Rechnern im Netzwerk ein gewisses Vertrauensverhältnis besteht, wie es etwa bei Firmenrechnern der Fall ist. So kann etwa in firmeninternen Netzwerken häufig miteinander kommuniziert werden, ohne dass ein Login per Benutzername und Passwort erfolgen müsste. Gerade hier ist ein Angriff auf Zielrechner möglich, ohne dass zugleich eine Authentifizierung des Rechners erfolgen müsste, von dem der Angriff gestartet wird. Deshalb ist es gerade in Firmennetzwerken wichtig, dass entsprechende Gegenmaßnahmen ergriffen werden.

Zu den wichtigsten Gegenmaßnahmen gehören dabei die Paketfilter. Paketfilter können einzeln eingerichtet werden oder Teil einer größeren Firewall sein und sorgen dafür, dass der eingehende und ausgehende Datenverkehr nach bestimmten Kriterien gefiltert wird. Fremde Datenpakete, die nicht authentifiziert oder gewünscht sind, können ausgeschlossen werden. Eine der einfachsten Filterregeln besteht zum Beispiel darin, dass alle jene Datenpakete ausgeschlossen werden, die zwar eine firmeninterne Adresse aufweisen, jedoch von außerhalb des Netzwerks stammen. Nach einer solchen Maßnahme können Angreifer ihre Computer also nicht mehr unter Zuhilfenahme einer internen Adresse verschleiern. Umgekehrt können so auch ausgehende Datenpakete gefiltert werden, etwa dann, wenn versendete Daten, die das Firmennetzwerk verlassen sollen, keine interne Quelladresse aufweisen.

In der Vergangenheit wurden entsprechende Forderungen an die Internet Service Provider immer wieder gestellt, dass gerade ausgehende Datenpakete auf diese Weise gefiltert werden sollten, da es sich hierbei um eine der effektivsten Maßnahmen gegen Spoofing und auch die damit zumeist in Verbindung stehenden Denial of Service-Attacken handelt.

Weitere Maßnahmen gegen Spoofing

Neben den oben erwähnten Filtern werden weitere Schutzmechanismen gegen Spoofing eingesetzt. Dazu gehört etwa die Verwendung von Sequenznummern, mit denen sichergestellt werden kann, dass die eintreffenden Datenpakete Teil einer aufgebauten Verbindung sind. Bei älteren Netzwerken sind die TCP-Sequenznummern jedoch häufig nur unzureichend implementiert, so dass Angreifer die Nummern erraten und die Kommunikation dann trotzdem manipulieren können. Allerdings ergibt sich eine Manipulationsmöglichkeit auch über das UDP-Protokoll. So wurde im Jahr 2003 ein Wurm bekannt, der sich innerhalb eines einzelnen UDP-Pakets versteckt hielt und dem die Fähigkeit zugesprochen wurde, sich auch über Firewalls hinwegsetzen zu können, die ein Anti-Spoofing betreiben.

Eine weitere Gefahr beim Spoofing von TCP-Verbindungen besteht darin, dass gerade der Umstand ausgenutzt werden kann, dass die Antwortpakete einer gefälschten Kommunikation an den richtigen Zielrechner gehen. Auf diese Weise können ganz gezielt große Mengen von Antworten an den Zielrechner geschickt werden, so dass dieser irgendwann lahmgelegt wird. Solche Attacken wurden in der Vergangenheit häufig durchgeführt und haben dazu geführt, dass zum Beispiel einzelne Internetseiten gezielt ausgeschaltet werden können, wenn auch nur für eine bestimmte Zeit.

Häufige Fragen und Antworten

Was ist Address-Spoofing?

Address-Spoofing, auch bekannt als IP-Spoofing, bezeichnet das Versenden von IP-Paketen mit gefälschter Absenderadresse. Dabei wird die IP-Adresse des tatsächlichen Absenders manipuliert, um die Quelle der Datenpakete zu verschleiern.

Wie funktioniert Address-Spoofing?

Beim Address-Spoofing werden die IP-Pakete so manipuliert, dass die Absenderadresse gefälscht ist. Diese Manipulation erfolgt durch Veränderung der Kopfdaten der IP-Pakete. Der Empfänger erhält dadurch den Eindruck, dass die Daten von einer anderen Quelle stammen, als sie tatsächlich stammen.

Warum wird Address-Spoofing durchgeführt?

Address-Spoofing wird oft von Hackern eingesetzt, um die eigentliche Quelle ihrer Datenpakete zu verschleiern. Eine gefälschte Absenderadresse ermöglicht es ihnen, Sicherheitsmaßnahmen zu umgehen, die auf Basis der IP-Adresse arbeiten. Dadurch können sie sich Zugang zu gesperrten Netzwerken verschaffen oder Angriffe starten, ohne entdeckt zu werden.

Welche Gefahren birgt Address-Spoofing, insbesondere in Firmennetzwerken?

Address-Spoofing stellt in Firmennetzwerken eine große Gefahr dar, da zwischen den Rechnern oft ein gewisses Vertrauensverhältnis besteht. Die Manipulation der Absenderadresse ermöglicht es Angreifern, Angriffe auf Zielrechner durchzuführen, ohne dass eine Authentifizierung erforderlich ist. Dadurch können Sicherheitsmaßnahmen umgangen und das Netzwerk kompromittiert werden.